Blockchain security experts have uncovered a malicious mobile application, BOM, responsible for stealing over $1.82 million in cryptocurrency. According to blockchain security firms SlowMist and OKX Web3 Security, the app secretly accessed users' private keys and mnemonic phrases.

Blockchain -Sicherheitsexperten haben eine böswillige mobile Anwendung, BOM, aufgedeckt, die für die Diebstahl von über 1,82 Millionen US -Dollar an Kryptowährung verantwortlich ist. Laut Blockchain -Sicherheitsfirmen Slowmist und OKX Web3 Security hat die App heimlich auf die privaten Schlüssel und mnemonischen Phrasen der Benutzer zugegriffen.

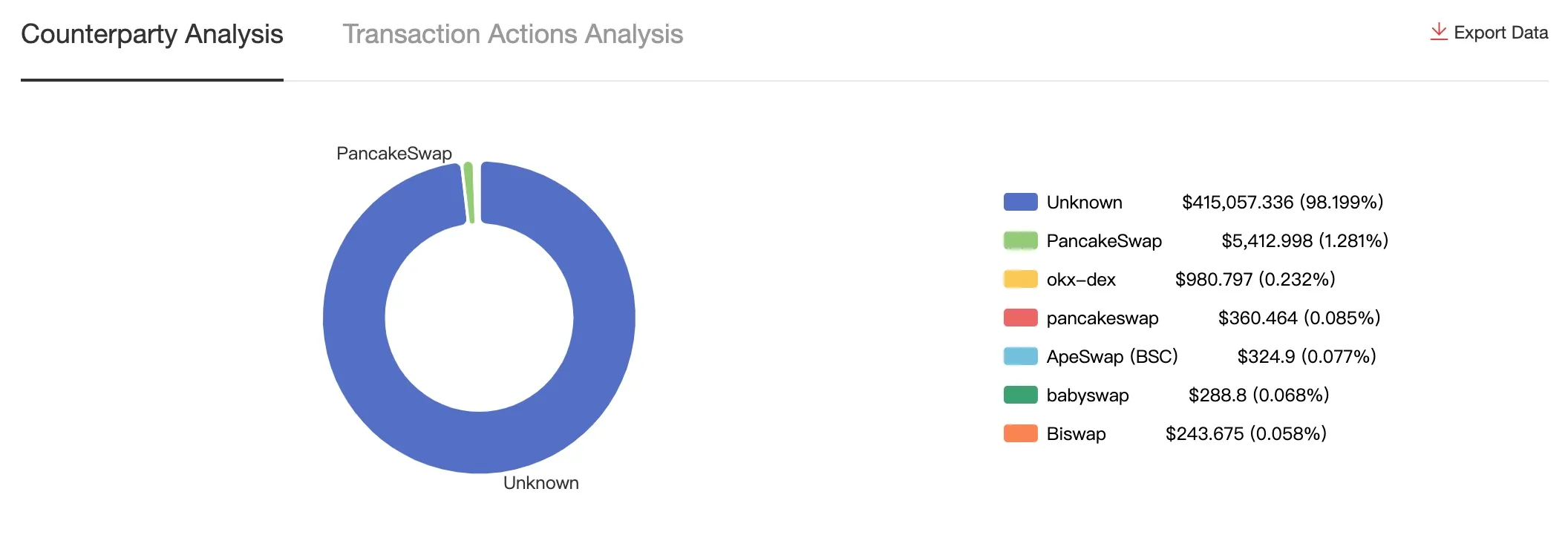

Analysis of stolen funds movement from the BOM creator across multiple DEXs | Source: SlowMist

Analyse der gestohlenen Fondsbewegungen vom Bom -Schöpfer über mehrere Dexs | Quelle: Slowmist

SlowMist's February 27th report detailed the first unauthorized transactions occurring on February 14th. On-chain analysis revealed BOM as a fraudulent app that tricked users into granting excessive file access permissions. Once granted, the app scanned the device, exfiltrated wallet data, and transmitted it to a remote server.

Der Bericht von Slowmist am 27. Februar beschrieben die ersten nicht autorisierten Transaktionen, die am 14. Februar stattfinden. Die On-Ketten-Analyse ergab, dass BOM als betrügerische App die Benutzer dazu gebracht hat, übermäßige Berechtigungen für den Dateizugriff zu erteilen. Sobald die App gewährt wurde, scannte die App das Gerät, peelte Brieftaschendaten und übertraf es auf einen Remote -Server.

The app's request for unnecessary permissions, such as access to photos and media, was flagged as highly suspicious. SlowMist noted, "On iOS, the app deceptively requests permissions, claiming this access is necessary for normal operation. This behavior is highly suspicious—a blockchain application has no legitimate reason to require access to the photo gallery."

Die Anfrage der App nach unnötigen Berechtigungen, z. B. Zugriff auf Fotos und Medien, wurde als sehr verdächtig gekennzeichnet. Slowmist bemerkte: "Auf iOS fordert die App täuschend Berechtigungen an und behauptet, dieser Zugriff sei für den normalen Betrieb erforderlich. Dieses Verhalten ist sehr verdächtig - eine Blockchain -Anwendung hat keinen legitimen Grund, Zugang zur Fotogalerie zu erfordern."

SlowMist tracked the stolen funds across multiple blockchains, identifying at least 13,000 victims. The main hacker address (0x49aDd3E…) transferred funds through BNB Chain, Ethereum, Polygon, Arbitrum, and Coinbase's Base. Stolen cryptocurrencies included Tether (USDT), Ethereum (ETH), Wrapped Bitcoin (WBTC), and Dogecoin (DOGE).

Slowmist verfolgte die gestohlenen Mittel über mehrere Blockchains hinweg und identifizierte mindestens 13.000 Opfer. Die Haupt -Hacker -Adresse (0x49Add3e…) übertraf Fonds über BNB -Kette, Ethereum, Polygon, Arbitrum und Coinbase's Base. Zu den gestohlenen Kryptowährungen gehörten Tether (USDT), Ethereum (ETH), Wraped Bitcoin (WBTC) und Dogecoin (Doge).

While the perpetrators remain unidentified, SlowMist analysts observed the app's backend services were offline during their investigation, suggesting an attempt to conceal their activities. Some funds were laundered through decentralized exchanges like PancakeSwap and OKX-DEX.

Während die Täter nicht identifiziert bleiben, stellten Slowmist -Analysten fest, dass die Backend -Dienste der App während ihrer Untersuchung offline waren, was auf einen Versuch schlug, ihre Aktivitäten zu verbergen. Einige Mittel wurden durch dezentrale Börsen wie Pancakeswap und OKX-Dex gewaschen.

CoinPedia News

CoinPedia News Cryptopolitan_News

Cryptopolitan_News DogeHome

DogeHome CoinsProbe

CoinsProbe Coin Edition

Coin Edition crypto.news

crypto.news TheNewsCrypto

TheNewsCrypto